実運用を想定したAlibaba CloudのLogService構成を考えてみる~ログ検索編①~

実運用を想定したAlibaba CloudのLogService構成を考えてみる~ログ検索編①~

今回は、Alibaba Cloudの【LogService】について、

検索編①を投稿します。

本記事では、収集したログを閲覧・検索していきます。

収集したログの表示

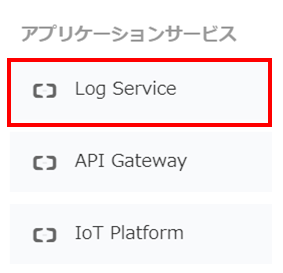

1.Alibaba Cloudのコンソール画面へログインし、【LogService】画面を開きます。

2.検索対象のProjectをクリックします。

ここでは、webserver-projectをクリックします。

3.Logstoreの一覧が表示されます。

この中から検索対象のLogstoreにて検索を実施します。

ここでは、web1-logstoreのログ使用モード配下にある検索をクリックします。

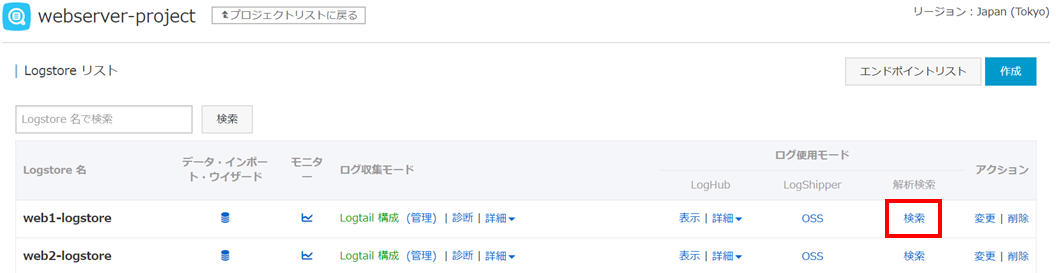

4.ログ検索画面が表示されます。

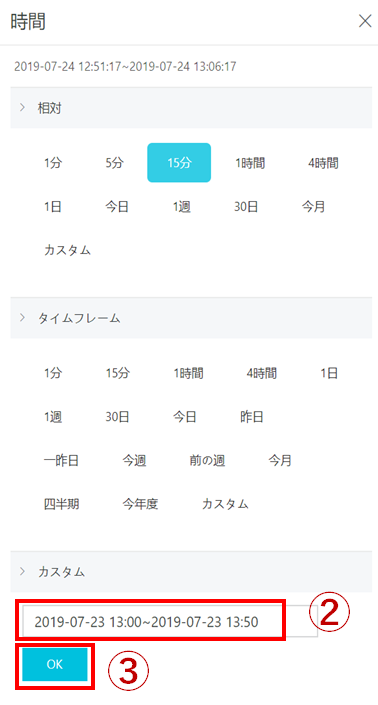

検索対象時間は、デフォルト設定として15分(相対)が指定されています。

今回は、下記の通り、2019-07-23 13:00~2019-07-23 13:50に時間指定します。

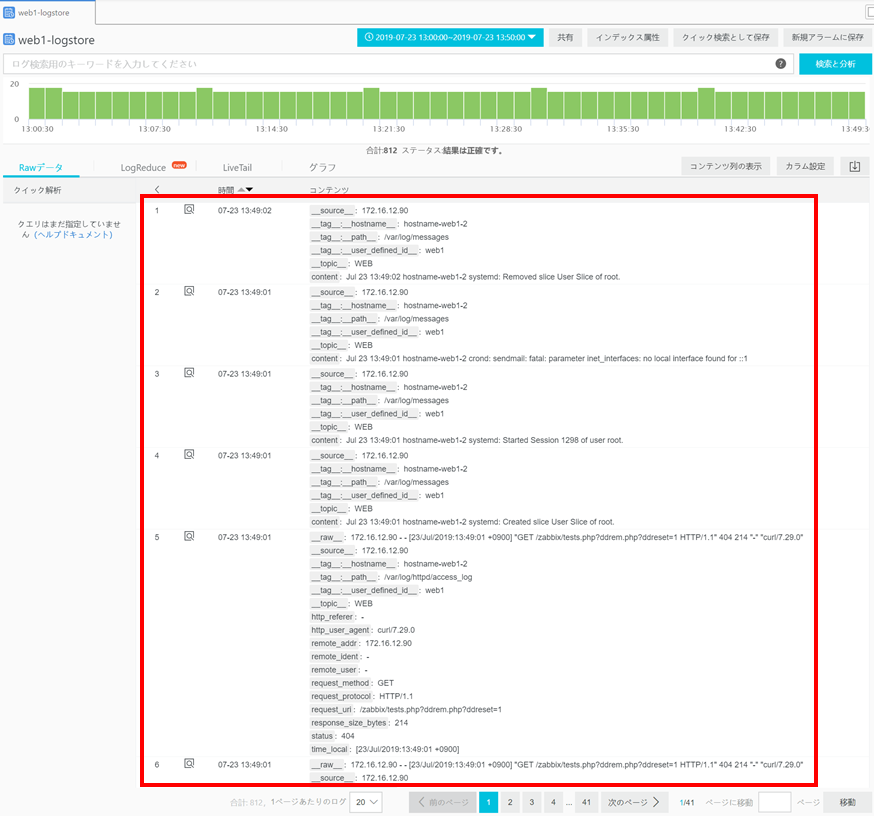

5.指定時間帯のログが表示されます。

収集したログは下記の通り、表示されます。

ログの検索

下記の2通りの方法でログの検索が可能です。

① クエリを入力後、検索と分析をクリックし、検索する。

② コンテンツ欄の値をクリックすることでクエリを自動生成し、検索する。

本記事では、②を使用してクエリを自動生成し、検索していきます。

では、実際に検索してみましょう。

1.ECSのIPアドレスで検索します。

① IPアドレス172.16.12.90をクリックします。

② 同じIPアドレスが赤色表記に変更します。

③ クエリ* and source: 172.16.12.90が自動生成され、ECSのIPアドレス172.16.12.90のみに絞られます。

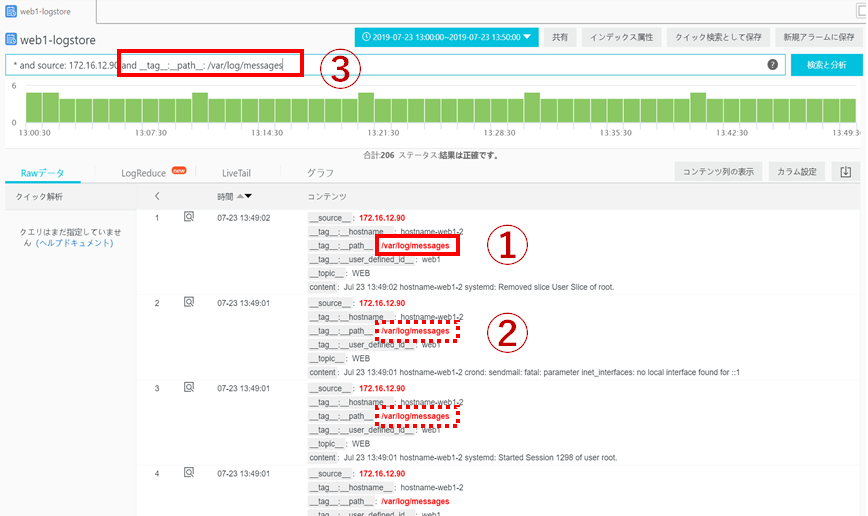

2.続けて、ログファイルパスで検索条件を絞ります。

① ログファイルパス/var/log/messagesをクリックします。

② 同じログファイルパスが赤色表記に変更します。

③ クエリand __tag__:__path__: /var/log/messagesが先ほどのクエリに自動追加され、

検索結果が、IPアドレス172.16.12.90の/var/log/messagesのみに絞られます。

このようにandでクエリを繋ぐことによって、and検索が可能です。

※使用できるクエリはこちらのリンクをご参照ください。

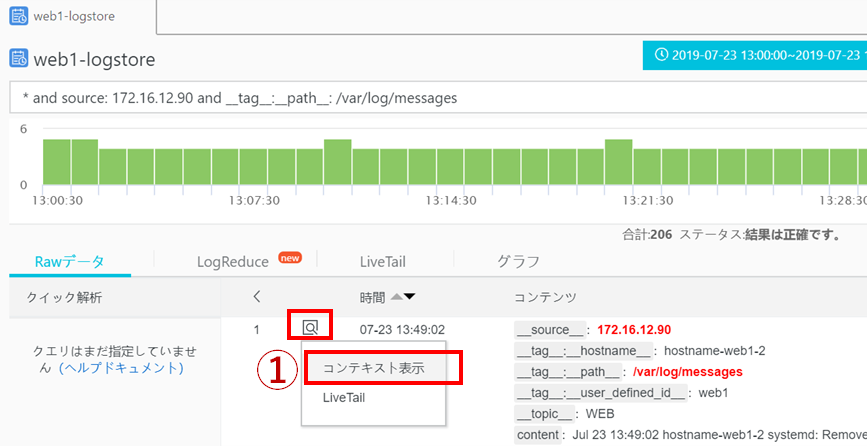

3.続けて、文字列で検索条件を絞ります。

Logtail構成をシンプルモードで作成している場合、生ログはcontentに表示されます。

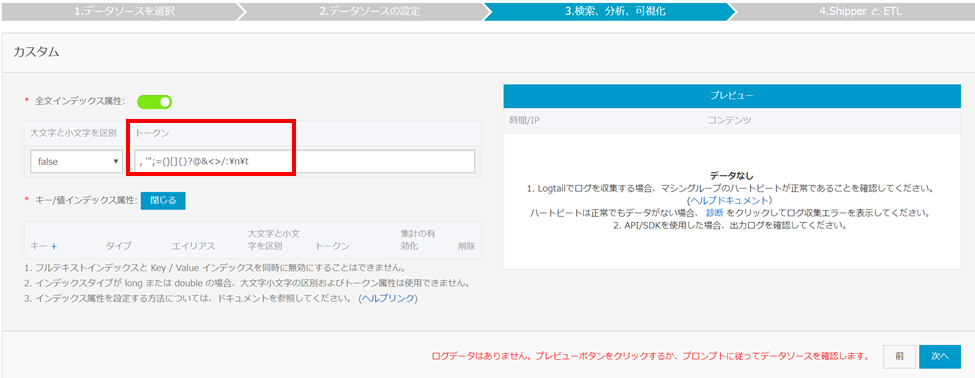

また、Logtail構成作成時にインデックス属性をデフォルトで作成した場合、contentは、, '";=()[]{}?@&<>/:\n\tで区切られます。

本記事では、それを利用し、文字列を検索します。

(参考:Logtail構成作成時のインデックス属性編集画面)

以下、検索時の手順です。

① 今回は、crondとsendmailの文字列で検索します。

content欄のcrondとsendmailをクリックします。

② 同じ検索文字列が赤色表記に変更します。

③ クエリand crond and sendmailが先ほどのクエリに自動追加され、該当の文字列を含むログが表示されます。

ログの表示形式について

1.ログの表示形式については、コンテキスト表示を使用し、テキストファイルのように閲覧することも可能です。

以下、コンテキスト表示使用時の手順です。

① ログを選択し、コンテキスト表示をクリックします。

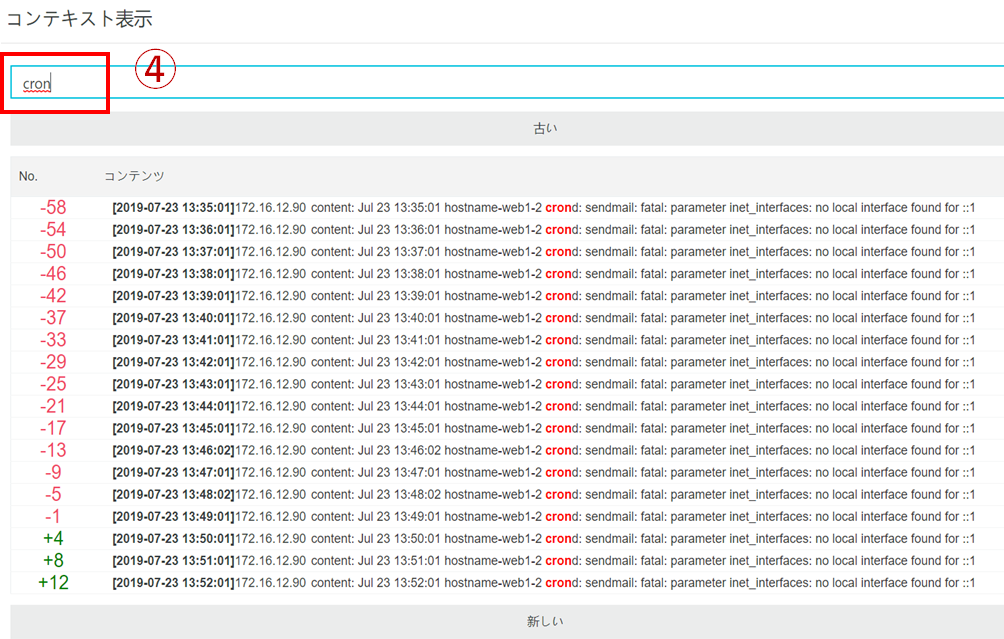

② コンテキスト表示の開始箇所は、No 0の番号が振られ、ログが色塗りされます。

Noについて、+には選択したログより新しいログが表示され、-には、古いログが表示されます。

③古いまたは、新しいを押下することによって、表示行数を増やすことができます。

④ 文字列を入力することによって、検索したい文字列で絞ることができます。

※検索対象は、コンテキスト表示画面上のログのみとなります。

まとめ

今回は、シンプルモードにて収集したログについて、簡単な検索方法をご紹介しました。